Ja, men…dette har jeg da ikke bestilt?

Du åpner e-postleseren din og ser plutselig en e-post med en bestillingsbekreftelse. Du blir litt småstresset….Dette har du da ikke bestilt, så her må det ha blitt en feil…Har noen klart å bestille noe i mitt navn? Vil de trekke penger fra min konto? Best jeg sjekker hva dette er med en gang…

Det vi her beskriver er hva svindlerne ønsker skal skje når du mottar de falske e-postene de sender ut. Dette er nemlig en veldig vanlig teknikk for svindel, og i dag florerer det av ulike eksempler på slik “bestillingssvindel”.

Psykologien bak er egentlig veldig enkel. Vi handler ofte veldig irrasjonelt når vi blir engstelige for at vi kan ha fått et problem. Vi ønsker å så raskt som mulig få sjekket hva som kan ha skjedd, og den sunne skepsisen rekker ikke å bli aktivert før vi handler.

Husk også at slike ting som ordrenummer kun er “tilfeldige tall”. Allikevel vil mange ta et ordrenummer som et slags bevis for at e-posten må være ekte. Det samme gjelder tekst om copyright og kundeservice. Dette er som regel direkte kopiert fra en ekte e-post eller nettsiden til bedriften.

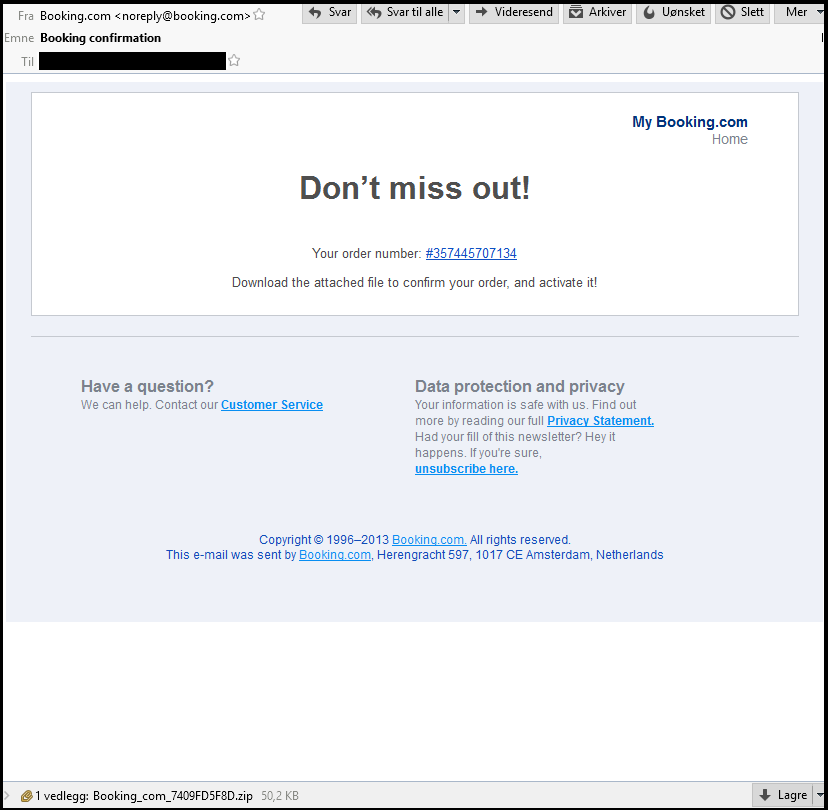

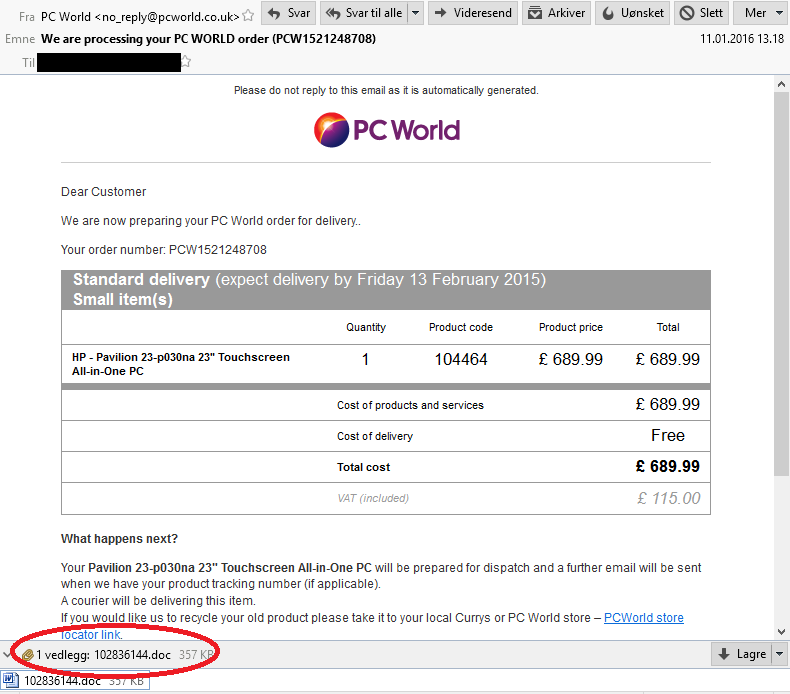

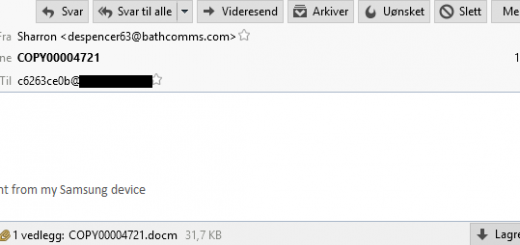

Disse e-postene finnes i all hovedsak i to varianter. Enten har de et vedlegg elller så ønsker svindlerne at du skal følge en lenke.

Vedlegg

Har e-posten et vedlegg med bestillingsbekreftelsen, så vil denne så godt som i alle tilfeller inneholde skadevare (virus). En gjenganger er ransomware. Det er derimot ikke sikkert at antivirus-programmet ditt stopper dette, da disse dessverre er langt dårligere enn folk tror. Vi gjorde en veldig uformell test (via virustotal.com) for en stund tilbake der kun 3 av de 54 antivirusprogrammene oppdaget et skadelig vedlegg av denne typen.

Slike vedlegg er som regel av typen exe (kjørbare filer) eller doc (Word-dokumenter), men ofte kamufleres også virusfilen som en zip-fil (altså en komprimert fil) for å unngå virusscanning og spam-filterering. Selv PDF-dokumenter kan dessverre inneholde skadevare.

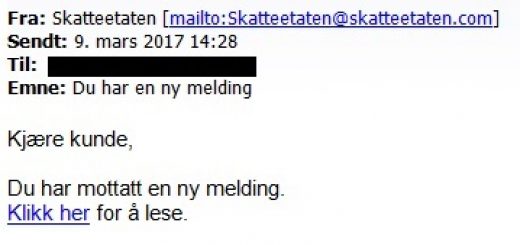

Linker

Den andre typen e-post inneholder en link der du kan sjekke eller kansellere bestillingen via en nettsiden. Linken peker stort sett alltid til en falsk (men svært troverdig) kopi av nettsiden til bedriften som svindelen utgir seg for å være. Når du da litt småstresset logger inn, stjeler svindlerne brukernavnet og passordet til tjenesten. Dette omtales som phishing innen datasikkerhet.

(Takk til gruppa Smugling, svindel og nettsteder på Facebook for dette eksempelet)

Hva skal jeg gjøre?

Får du en bestillingsbekreftelse på noe du ikke har tatt initiativ til, så bør du med en gang tenke at dette kan være denne typen svindel. Åpne ikke vedlegget, og følg ikke lenker. Besøk heller bedriften ved å selv taste inn nettadressen i nettleseren, og se om du finner igjen orden på “dine sider” der.

Prøv også å ikke bli stresset. Det er stressfaktoren som ofte gjør at man handler “litt for fort”, og som sagt det svindlerne håper du skal bli. Så vårt beste råd er:

La e-posten ligge litt, tenke deg om, og kom tilbake til den et par timer senere.

Er du i tvil, så husk at du også kan sende en e-post eller ta en telefon til bedriften for å få bekreftet/avkreftet ordren.

Et kjennetegn som i mange tilfeller kan avsløre svindelen er å se på avsenderadressen. I mange tilfeller kommer den fra noe helt annet enn bedriftens domene (det som kommer etter @). Husk imidlertid at dette er svært enkelt å forfalske, så en tilsynelatende korrekt e-postadresse er ingen garanti.

Var dette nyttig informasjon? Del med dine venner:

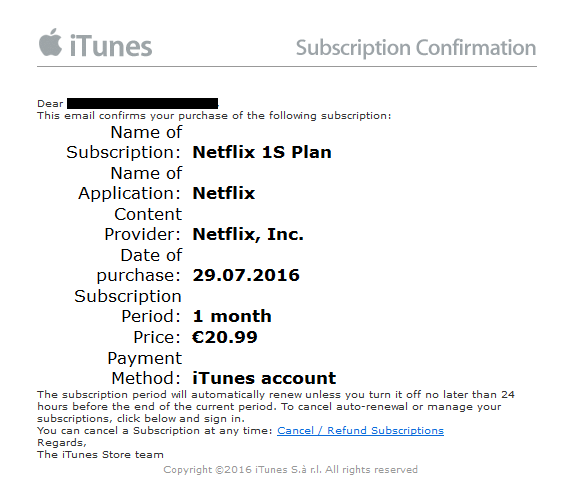

Andre varianter

Selv om ordebekreftelser er den vanligste varianten, så finnes det også en rekke andre. F.eks. denne falske e-posten som forteller at ditt Netflix-abbonement vil opphøre (altså det motsatte av en bestilling):

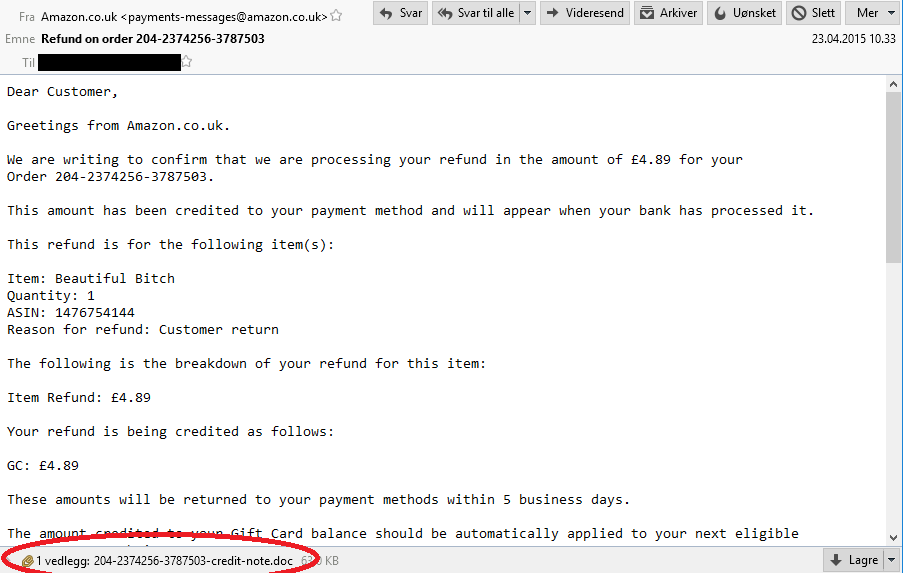

Det finnes også varianter som forsøker glede deg over at du får igjen penger på noen du ikke har bestilt. Her er det mer nysgjerrighet enn stress som er nøkkelen til svindelens suksess.